É uma quarta-feira à noite no início de março. A Microsoft registra um malware (software feito para danificar sistemas de informática) na Ucrânia. Pouco mais de uma semana antes, os tanques russos haviam invadido o país no coração da Europa em vários lugares: o Donbass no leste, a partir do sul da Crimeia, tentando até uma blitz rumo à capital, Kiev.

A reportagem é de Daniele Manca, publicada no caderno Login, do jornal Corriere della Sera, 26-04-2022. A tradução é de Moisés Sbardelotto.

A Casa Branca foi notificada imediatamente. O presidente Joe Biden, pela primeira vez na história do governo estadunidense, criou recentemente um novo cargo de vice-conselheiro para a segurança nacional, dedicado à área da tecnologia da informação. Ele chamou Anne Neuberger para dirigi-lo.

Nascida em 1976, ela é graduada em uma das universidades mais importantes da Ivy League, a Columbia University de Nova York, com mestrado em Relações Internacionais e especialização na área do Oriente Médio. Acima de tudo, tem uma carreira no setor privado, com um salto para as Forças Armadas primeiro e depois para os serviços secretos estadunidenses.

Assim começou aquele procedimento que já é padrão e comparável às investigações normais para crimes físicos: tentar identificar quem havia se introduzido nos sistemas ucranianos e com qual objetivo. Os resultados foram mantidos em segredo. Governar o fluxo de informações em uma guerra é decisivo. Especialmente se quem está se movendo é uma potência como a russa, que fez dos ataques cibernéticos uma das suas armas tão poderosas quanto não declaradas como tais.

O que foi detectado pela Microsoft foi um dos tantos ataques digitais destas semanas terríveis. A tragédia da guerra tão violenta e chocante obscureceu o seu poder. Mas os eventos igualmente violentos no mundo erroneamente identificados como virtual estão pondo à dura prova a capacidade das nações de domarem aquela que a revista estadunidense Foreign Affairs chamou de ciberanarquia.

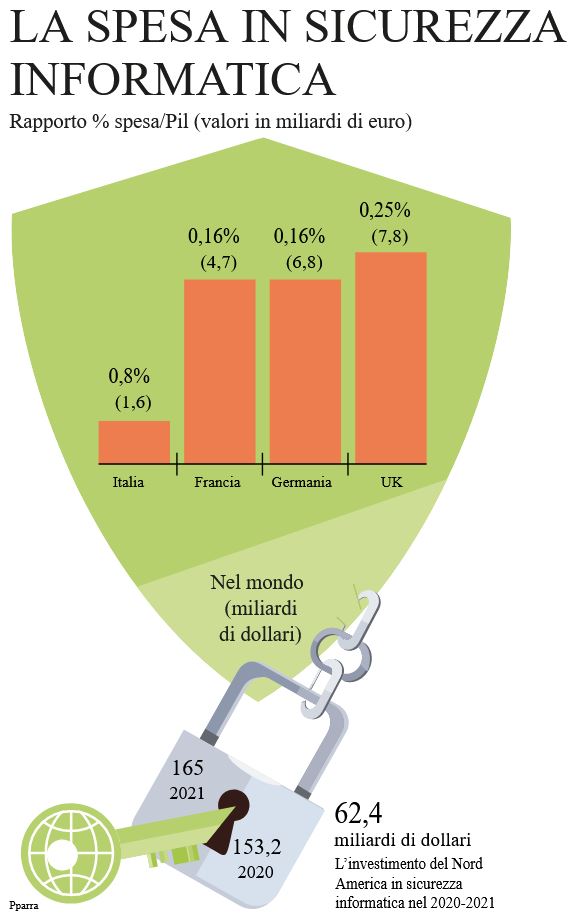

Gastos com segurança digital (Infográfico: Corriere dela Sera)

Recordemos aquelas semanas de março em que o Exército russo penetrou em um país que há 30 anos havia tentado consolidar a sua democracia, juntando-se ao comboio da União Europeia. As fotos de massacres, bombardeios, combates com a sua crua mensagem de realidade fizeram muitos se perguntarem: mas como, não nos disseram que a próxima guerra seria informática, travada com golpes de sequências de software, malware, intrusões nos sistemas de informática? Para onde foi tudo isso?

A lugar nenhum. Porque não acabou. Pelo contrário. Não só porque a invasão da Crimeia em 2014 foi acompanhada por ataques cibernéticos e interferências pela Rússia, aqueles blecautes na Ucrânia que se sucederam entre 2015 e 2017. Mas também porque, como Sue Gordon e Eric Rosenbach escreveram na Foreign Affairs de fevereiro passado, o ciberespaço não se caracteriza por passagens repentinas entre atos de guerra e paz em um sistema binário, mas sim em um espectro entre esses dois polos.

“E muitos dos ciberataques caem a partir de algum lugar no espaço confuso, nebuloso e obscuro entre os dois opostos.”

Foi a própria Neuberger quem contou a Kara Swisher, do New York Times, em 10 de março passado, que os serviços russos conseguiram acessar as estruturas digitais ucranianas, dos sistemas de água aos sistemas de energia. Thomas Rid, professor de Estudos Estratégicos da Escola de Estudos Internacionais Avançados da Universidade John Hopkins, detalhou os ataques ao país liderado por Volodymyr Zelensky no New York Times no dia 18 de março. “No dia em que a invasão russa começou (24 de fevereiro), a ViaSat, fornecedora de serviços de banda larga via satélite de alta velocidade, sofreu uma interrupção”, escreveu Rid. A ViaSat tem entre os seus satélites o Ka-Sat, que foi atingido digitalmente bem no dia do ataque do Exército de Putin e que abrangia algumas dezenas de países (55), incluindo alguns na Europa, incluindo a Ucrânia. Entre os usuários, estão as forças armadas, a polícia e os serviços de inteligência ucranianos.

Mais tarde, foi revelado que o incidente que começou em Kiev se estendeu para toda a Europa, afetando, entre outros, 5.800 turbinas eólicas na Alemanha. Na realidade, muito pouco se sabe sobre esses ataques. Primeiro, porque os atacados têm muito pouco interesse em permitir que os atacantes saibam a dimensão e a extensão do dano. E o mesmo vale para os atacantes.

Sabemos, conforme relatado por Rid, que os malwares destrutivos atingiram os sistemas ucranianos em 23 e 24 de fevereiro. HermeticWizard e IsaacWiper tiveram como alvo organizações ucranianas, assim como o CaddyWiper no dia 14 de março (como “wiper”, são identificados aqueles ataques destrutivos que apagam dados, enquanto os DDos são aqueles que sobrecarregam os sistemas de tal forma a chegar à sua inatividade).

Certamente, o terreno obscuro das guerras digitais tende a permanecer nas sombras. Não só porque as violações podem remontar a muito tempo antes, até anos, para serem ativadas quando for considerado mais útil para o atacante. Mas também porque não é simples rastrear a identidade do agressor.

No caso da Ucrânia, além disso, estamos falando de um dos países mais avançados em termos de defesa digital. É a própria Neuberger quem revela que os Estados Unidos estiveram ao lado do país para ajudá-lo a consolidar a sua defesa. No passado, os próprios russos frequentemente atacaram e testaram o poder das suas armas cibernéticas na Ucrânia, onde, em 2015, perto da primeira invasão da Crimeia, conseguiram bloquear toda a rede elétrica.

Mas é bastante raro que os atacados revelem o quanto conseguiram entender sobre os agressores. De fato, um dos objetivos das autoridades, como aponta Neuberger, é justamente fazer com que qualquer pessoa que se considere sob ataque entre em contato com os investigadores.

Isso vale para todos os países. Também para a Itália. Muito pouco veio à tona sobre a intrusão no Ministério da Transição Ecológica italiano no dia 1º de abril passado. Outras vezes, tende-se a considerar ou a sugerir que se trata de ataques criminosos e ponto final. Especialmente se estivermos na presença de um resgate. Um erro.

Dmitri Alperovitch é um dos maiores especialistas em cibersegurança, espionagem online e ciberguerras, nascido na Rússia, mas desde 1995 nos Estados Unidos. Ele está convencido, como presidente do think tank Silverado Policy Accelerator, que ele cofundou, que os ataques realizados por criminosos também fazem parte da estratégia de Moscou.

Nos últimos anos – escreveu ele na Foreign Affairs – os ataques a instituições e empresas estadunidenses renderam cerca de um bilhão de dólares para os criminosos da informática. Organizações que às vezes foram apoiadas pelos serviços de segurança russos, outras vezes, se não apoiadas, nem reprimidas, como testemunho de uma espécie de silenciosa aprovação.

No dia 23 de março passado, um ataque de “ransomware” atingiu a rede da Trenitalia/Ferrovie. É um tipo de ataque normalmente associado a um pedido de resgate, o que, no entanto, foi desmentido pelas Ferrovie. Na rede, circulavam hipóteses de pedidos de cinco milhões de euros primeiro, que depois aumentaram para dez. Mas, como se dizia, nem todos os ataques tiveram evidências nas últimas semanas.

Felizmente, desde junho do ano passado, foi finalizado o nascimento da agência de cibersegurança, cuja liderança foi confiada ao diretor geral Roberto Baldoni. O fato de nos encontrarmos no meio de uma guerra sem poder dispor de uma estrutura desse tipo para a Itália seria realmente um dano. Em apenas duas semanas de guerra, a agência enviou nada menos do que sete mil comunicações de apoio a empresas envolvidas de alguma forma no conflito. E ainda há um longo caminho a percorrer.

Basta pensar que, neste momento, a agência italiana tem apenas 100 pessoas empregadas em comparação com as 1.000-1.200 das análogas francesa e alemã. E o nível de conflito é tal que o hipertecnológico Israel, também nas primeiras semanas da invasão russa, precisou tirar de uso estruturas governamentais inteiras.

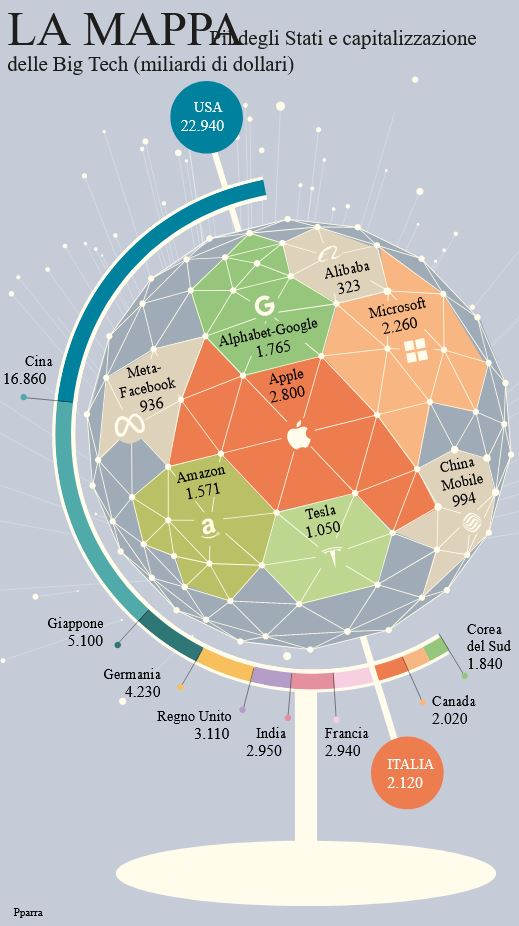

A geopolítica digital e a capitalização das Big Techs (Infográfico: Corriere dela Sera)

Há um elemento a mais que complica a atitude em relação a esse território obscuro por parte dos governos e dos reguladores. A ação das grandes empresas de tecnologia é decisiva. Como Ian Bremmer, cientista político e presidente do Eurasia Group, lembra frequentemente, os Estados foram os principais atores globais durante 400 anos. Não é mais assim. Outros protagonistas se impuseram. O advento das novas tecnologias fez com que grandes empresas como Microsoft, Apple, Google, Facebook adquirissem um poder que vai além do econômico. Não só do ponto de vista da estruturação das comunidades (as redes sociais) ou da influência sobre os eventos políticos (o ataque ao Capitólio estadunidense).

Pensemos ainda na guerra na Ucrânia. É a Microsoft que adverte para os ciberataques em Kiev. É Elon Musk, com a StarLink, quem garante a conexão de internet na Ucrânia. É a Amazon que suporta a nuvem. Muitas vezes, a cibersegurança tem sido vista como uma questão de dinheiro. Recursos a serem investidos para evitar perdê-los. Ou, pior, como uma questão puramente tecnológica. Os fatos dos últimos meses demonstram que não é só isso.

Ela envolve diversas relações baseadas na máxima colaboração entre o público e o privado. Precisa de uma abordagem diferente. De um sistema de normas, como explica Joseph Nye, o cientista político inventor do soft power, que ajuda a governar a ciberanarquia.