22 Março 2011

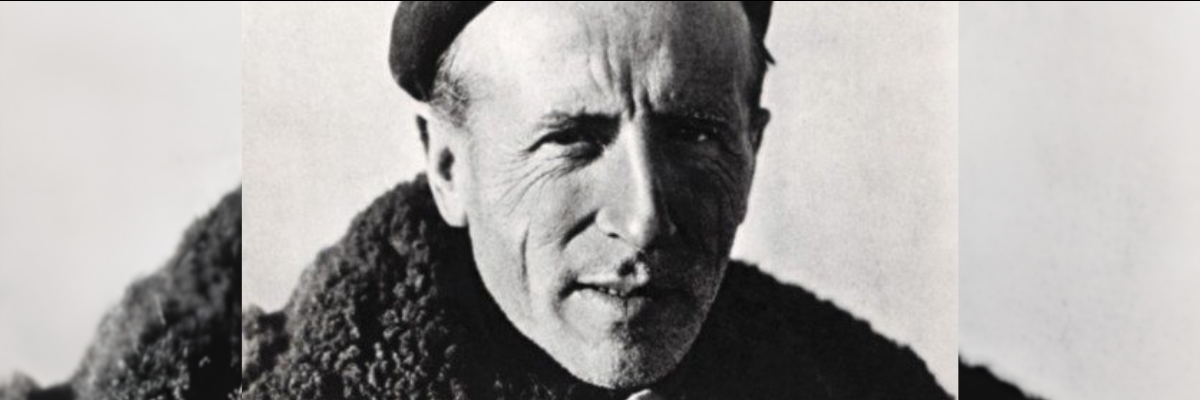

Os governos exageram sobre a ciberguerra para usá-la como desculpa em seu afã para controlar o  ciberespaço. Este foi o fio condutor da palestra do especialista em segurança informática Bruce Schneier (foto) na Black Hat Europa. Barcelona acolheu nessa semana essa convenção, considerada a elite dos encontros mundiais de hackers. A conferência do norteamericano foi a estrela do evento que reuniu 500 pessoas.

ciberespaço. Este foi o fio condutor da palestra do especialista em segurança informática Bruce Schneier (foto) na Black Hat Europa. Barcelona acolheu nessa semana essa convenção, considerada a elite dos encontros mundiais de hackers. A conferência do norteamericano foi a estrela do evento que reuniu 500 pessoas.

A reportagem é de Mercè Molist e publicada pelo El País, 20-03-2011. A tradução é do Cepat.

"Apesar do barulho que os meios de comunicação fazem, ainda não se viu nenhum exemplo claro de ciberguerra", disse Schneier que lembrou de ciberataques como os de 2007 contra a Estonia em que jamais ficou claro se o ataque foi dirigido por um país ou por um adolescente. E acrescentou: "Não existe uma definição do que é ciberguerra, de como é, como começa ou acaba".

Schneier disse ter participado de mesas redondas sobre o tema junto a chefes da Agência de Segurança Nacional norteamericana que "exageravam usando de exemplos de ataques dos quais jamais se soube o autor". Ainda assim, reafirmou que cada mais se vêem táticas que apenas um país poderia dominar se espalhar, como a espionagem ao Dalai Lama e a dissidentes chineses por parte da China, ou o vírus contra centrais nucleares iraquiana, uma criação atribuída a Israel e o EUA.

Diante desses ataques "a defesa é difícil porque não se sabe quem nem porque te atacam: espiões? crime organizado? governos? crianças? Todos podem usar as mesmas ferramentas e as mesmas táticas como a sabotagem, roubo de informação ou espionagem. "E quem você chama? A polícia? Teus advogados?".

Schneier, apelidado de o Chuck Norris da segurança informática fez poucas afirmações e muitas perguntas. Afirmou que cada vez mais países estão criando "cibercomandos" em seus exércitos sem ter claro: "Onde atuariam, na espinha dorsal da rede ou em determinadas tarefas? Como saberão quando um ataque é real e quando o inimigo é civil ou militar? A quem defenderão? As corporações, aos indivíduos ou apenas os Estados?".

Schneier destacou o interesse dos governos em espionar os cidadãos em nome da ciberguerra. Comunicações como as chamadas de Skype são cifradas. Outro ponto delicado de sua palestra versou sobre quem se encarrega da segurança da Internet. Até o momento está sob responsabilidade das empresas proprietárias das redes que dão mais ou menos segurança ao que acreditam que tem mais ou menos valor, algo errado segundo Schneier: "O mercado não pode defender a Internet, isso deve ser feito pelos governos deixando claro como se garantem estas infraestruturas".

O especialista sugeriu que os ataques vistos até agora deveriam chamar-se de "hacking políticamente motivado" e que, se chegasse de verdade a ciberguerra, os governos deveriam pensar: "Será preciso assinar tratados e definir o que é jogo limpo? Um Estado pode dizer a uma empresa telefônica o que deve bloquear e que protocolos usar? É lícito que a China e os EUA semêem de bombas lógicas a Rede"?

Black Hat

Chamam de Black Hat, mas é um encontro de white hats sem gravatas. Na gíria, um black hat é um hacker malvado frente ao white hat, o hacker profissional que trabalha em uma empresa de segurança informática. Entre 850 e 1650 euros à entrada por dois dias de palestras. Além disso, são ofertados cursos com preços que oscilam entre os 1.500 e 3.000 euros.

A Black Hat nasceu em 1997 nos Estados Unidos como um encontro com conteúdos mais sérios que a festiva convenção de hackers DefCon. Ambas acontecem em agosto em Las Vegas e ambas são obras de Jeff Moss.

Faz 11 anos iniciou-se a versão européia de Black Hat em Amestedã até que em 2010 passou para Barcelona. Apesar do tempo que passou, as mulheres estão ausentes. Entre as palestras destacaram-se as relacionadas com a segurança de aplicações web; como defender-se diante de bombardeios de ataques de intervenção a serviços; o uso da computação na "nuvem" para romper chaves.